Versa erneut Branchenführer und Outperformer im Bereich SASE

Neuer GigaOm-Report: Versa erzielt Höchstpunktzahl für wichtige SASE-Funktionen und Fünf-Sterne-Bewertungen in zehn Kategorien wie Sovereign SASE und Edge-Computing-Integration

Neuer GigaOm-Report: Versa erzielt Höchstpunktzahl für wichtige SASE-Funktionen und Fünf-Sterne-Bewertungen in zehn Kategorien wie Sovereign SASE und Edge-Computing-Integration

InboxShield24.com richtet sich an Vertriebspartner im KMU-Umfeld

SENPRO IT macht Unternehmen fit für die verschärften Policen 2026

Das Forschungsteam von Censys, Experte für Threat Intelligence und Attack Surface Management, hat eine neue Bedrohung entdeckt, die Angreifern die Ausführung von Remote Access ermöglicht. 86 Web-Instanzen stellen gefälschte deutschsprachige Voicemail-Nachrichten bereit. Die Nachrichten wirken vertrauenswürdig und routinemäßig, User werden auf eine kompromittierte Webseite weitergeleitet. Dort werden sie dazu aufgefordert, eine Sprachnachricht anzuhören.

Neueste Version von VersaONE bietet eine KI-fähige Edge-Infrastruktur, verbesserte Datensicherheit und KI-gestützte Abläufe

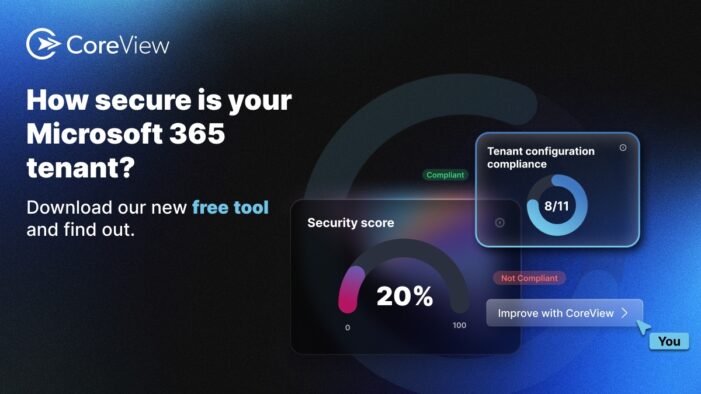

CoreView zeigt auf den diesjährigen Swiss Cyber Security Days (17. und 18. Februar 2026 in Bern) seine Lösung zur Verbesserung der Resilienz von Microsoft 365. Am Stand (Halle 2.2, Stand A22) zeigen die Spezialisten, wie man den M365-Tenant als zentralen Baustein von Unternehmensinfrastrukturen vor Manipulationen an Konfigurationen schützen, übermäßige Administratorenrechte begrenzen und die Betriebskontinuität auch in herausfordernden Situationen wie Angriffe

Nicht-authentifizierte Message Queue-Systeme stellen ein ernst zu nehmendes und bislang oft unterschätztes Sicherheitsrisiko dar. Denn häufig sind interne Messaging-Systeme wie MQTT, ZeroMQ oder NATS öffentlich im Internet zugänglich – unbeabsichtigt und ohne dass betroffene Unternehmen davon wissen. Auch wenn ein exponierter MQTT- oder NATS-Service vermutlich nicht die gleiche Aufmerksamkeit erregt wie eine Schwachstelle wie Log4j, können dadurch potenziell ebenso gro&s

Bewertung der Tenant-Sicherheit und Identifizierung kritischer Lücken

Cyberangriffe starten oft außerhalb der Bürozeiten. Gerade dann können Detection-and-Response-Lösungen zusätzlichen Schutz gegen Ransomware oder Identity Threats bieten und IT-Teams spürbar entlasten.

Mit Tenant Resilience und Tenant Management stehen zwei spezifische Lösungen für unterschiedliche Anforderungen zur Verfügung