Schwachstelle in Synacor Zimbra Collaboration Suite: weltweit 129.131 Instanzen potenziell betroffen

Ausnutzung von XSS-Schwachstelle ermöglicht Ausführung von beliebigem JavaScript-Code

Ausnutzung von XSS-Schwachstelle ermöglicht Ausführung von beliebigem JavaScript-Code

Deutschland dreimal im Top 10-Ländervergleich mit den meisten potenziell betroffenen Instanzen

Kritische Schwachstelle zur Ausführung von Code und Befehlen durch Angreifer

Aktive Ausnutzung der Sicherheitslücke durch Remotecodeausführung ohne Authentifizierung

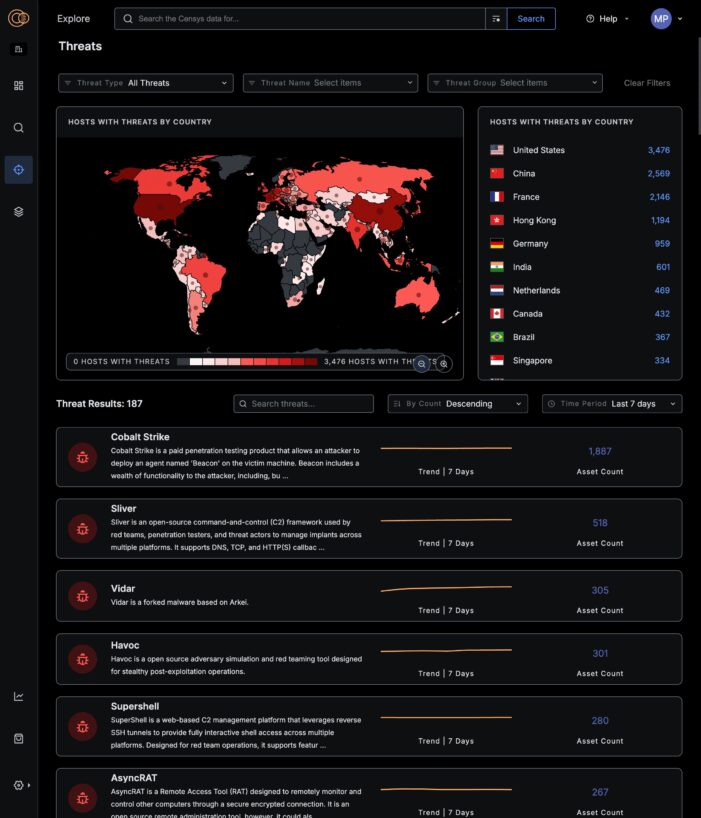

Angreifer proaktiv verfolgen und abwehren mit dem neuen Censys Threat Hunting Module

Präventive Cybersicherheit mit Threat Hunting und Attack Surface Management

Erfolgreicher Cyberangriff ermöglicht Zugriff auf Root-Ebene

Angreifer könnten Zugriff auf Root-Shell erhalten

Sicherheitslücke in der Deserialisierung ermöglicht RCE ohne Authentifizierung

Sicherheitslücken proaktiv erkennen und kompromittierte Systeme identifizieren